筑牢数字疆域 网络安全新技术与发展趋势深度解析

在数字化转型浪潮席卷全球的今天,网络空间已成为国家发展的新边疆与社会运行的新基石。与此网络攻击手段日益复杂化、组织化,从勒索软件到供应链攻击,从数据泄露到关键基础设施威胁,网络安全形势严峻。这一背景正强力驱动着网络安全技术的革新与演进。本文将聚焦于当前网络安全领域涌现的新技术及其未来发展趋势,并探讨其在网络技术开发中的融合与应用。

一、 网络安全新技术纵览

- 人工智能与机器学习(AI/ML)的深度赋能:AI/ML已从概念验证走向实战部署。在威胁检测方面,通过行为分析模型,AI能够识别传统规则引擎难以发现的未知威胁和零日攻击。在安全运营中心(SOC)中,AI辅助自动化事件响应(SOAR),极大提升了告警研判与处置效率。这也催生了对抗性AI,即攻击者利用AI技术生成更隐蔽的恶意代码或发动自动化攻击,形成了“魔高一尺,道高一丈”的动态博弈。

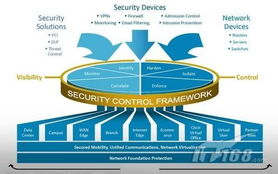

- 零信任架构(ZTA)的全面兴起:传统基于边界(防火墙)的“城堡护城河”模型在云化、移动化办公趋势下逐渐失效。零信任核心原则“从不信任,始终验证”,强调以身份为中心,进行细粒度的动态访问控制。其关键技术包括微隔离、持续自适应风险评估、软件定义边界(SDP)等。零信任并非单一产品,而是一套需要融入网络技术开发全生命周期的安全框架。

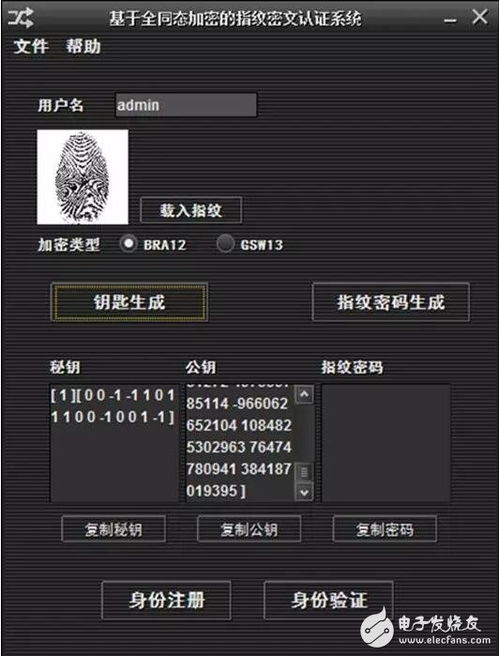

- 隐私增强计算(PEC)技术的突破:随着数据安全法与隐私保护法规的完善,如何在利用数据价值的同时保护隐私成为关键。同态加密、安全多方计算、联邦学习等PEC技术,允许数据在加密状态或分散状态下进行计算与分析,实现“数据可用不可见”,为数据安全流通与协作开发提供了新的技术路径。

- 云原生安全(CNAPP)的体系化构建:伴随云原生应用(容器、微服务、无服务器)的普及,安全左移并贯穿DevSecOps流程至关重要。云原生应用保护平台整合了基础设施即代码(IaC)扫描、容器镜像安全、运行时保护、云安全态势管理(CSPM)等功能,实现了对云原生应用生命周期的一体化安全防护。

- 威胁情报的自动化与共享:高质量的威胁情报正变得可操作化。通过STIX/TAXII等标准化格式,安全团队能够自动化接收、解析并应用来自行业、政府乃至全球的威胁情报,实现主动防御。区块链技术也被探索用于建立去中心化、可验证的威胁情报共享网络。

二、 核心发展趋势展望

- 安全与开发的深度融合(DevSecOps):安全不再仅是开发完成后的“附加测试环节”,而是内嵌于从设计、编码、集成到部署、运营的每一个阶段。“安全即代码”理念促使开发人员和安全人员协同工作,通过自动化安全工具链(SAST、DAST、SCA等)在CI/CD管道中快速反馈风险,实现安全能力的产品内生。

- 从被动防护到主动免疫与韧性构建:单纯依靠防御已不足以应对高级持续性威胁(APT)。未来趋势是构建具有“免疫系统”和“韧性”的网络。这包括:利用 deception technology(诱捕技术)主动干扰和迷惑攻击者;通过混沌工程主动测试系统在故障与攻击下的恢复能力;以及设计具备自愈、自适应能力的弹性系统架构。

- 量子计算对密码学的挑战与机遇:量子计算机一旦实用化,将威胁当前广泛使用的公钥密码体系(如RSA、ECC)。后量子密码学(PQC)旨在开发能抵抗量子计算攻击的新型算法,其标准化进程正在全球加速。量子密钥分发(QKD)等量子信息技术也为未来绝对安全的通信提供了可能。网络技术开发需前瞻性地关注密码迁移策略。

- 面向物联网(IoT)/工控系统(OT)的融合安全:海量物联网设备与工业互联网的接入极大扩展了攻击面。轻量级安全协议、设备身份认证、异常行为监测以及IT与OT安全团队的协作与技术融合,将成为保护关键基础设施和智慧城市安全的重点。

- 安全效果的可衡量性与风险管理量化:企业越来越关注安全投入的产出比。趋势是借助网络攻击面管理(ASM)、安全评级、风险量化模型等技术,将安全状态和业务风险转化为可度量、可管理的指标,支撑基于数据的战略决策。

三、 对网络技术开发的启示

对于网络技术开发者而言,安全已从可选功能变为必备属性。在开发过程中应:

- 树立安全优先思维:在架构设计之初就纳入安全考量,遵循隐私设计、最小权限等原则。

- 积极采纳安全框架与工具:将零信任理念、云原生安全工具链、依赖项安全检查等集成到开发环境中。

- 拥抱安全开发实践:实施安全的编码规范,定期进行安全培训,积极参与漏洞奖励计划。

- 为未来技术做准备:关注后量子密码算法进展,并在设计可扩展系统时考虑加密算法的可替换性。

****

网络安全技术的发展是一场永无止境的攻防对抗与创新竞赛。新技术如AI、零信任、隐私计算等正在重塑防护体系,而发展趋势则指明了融合、主动、量化的演进方向。对于网络技术开发而言,唯有将安全性深植于技术基因与开发文化之中,方能构建出既强大又可信的数字真正筑牢国家与企业的数字疆域。

如若转载,请注明出处:http://www.embaxueyuan.com/product/74.html

更新时间:2026-04-18 08:24:41